|

Опрос

|

реклама

Быстрый переход

США нейтрализовали гигантский ботнет 911 S5 — в нём было 19 млн IP-адресов

30.05.2024 [15:46],

Павел Котов

Минюст США доложил о ликвидированном при поддержке правоохранительных органов других стран крупном ботнете 911 S5 и аресте его администратора ЮньХэ Вана (YunHe Wang). В сети взломанных устройств насчитывались 19 млн уникальных IP-адресов.

Источник изображения: Cliff Hang / pixabay.com Ботнет 911 S5 предположительно использовался для совершения кибератак, крупномасштабных мошеннических действий, служил инструментом эксплуатации детей, притеснений, угроз взрывов и нарушения экспортных ограничений. Он представлял собой сеть из заражённых домашних компьютеров под управлением Windows по всему миру. Ботнет включал 19 млн уникальных IP-адресов, в том числе 613 841 адрес в США. IP-адрес не всегда указывает на конкретный компьютер — он может быть общим для нескольких машин в сети, но этот показатель указывает на масштабы ботнета. Гражданин Китая Ван также получил по инвестиционной программе гражданство островного государства Сент-Китс и Невис. По версии правоохранителей, он распространял вредоносное ПО, использованное для создания ботнета 911 S5 через клиенты VPN-сервисов MaskVPN и DewVPN, а также других служб. Кроме того, он встраивал вирусы в установочные файлы пиратских программ и материалов, защищённых авторским правом. Ван контролировал примерно 150 выделенных серверов по всему миру, 76 из которых он арендовал у американских поставщиков услуг. Используя выделенные серверы, он развёртывал приложения и управлял ими, контролируя заражённые системы, а также предоставлял клиентам доступ к ним как к прокси-серверам. Американские власти сообщили об уничтожении ботнета 911 S5 через две недели после того, как отрапортовали о закрытии хакерского ресурса BreachForums. Последний вернулся, и на нём выставили на продажу базу с персональными данными 560 млн клиентов билетного оператора Ticketmaster. Ликвидированные правоохранительными органами ботнеты, как и хакерские форумы, иногда возобновляют работу. По магазину Google Play разгуливает троян Anatsa, замаскированный под полезные приложения

30.05.2024 [14:26],

Анжелла Марина

Десятки приложений в Google Play были заражены трояном Anatsa, также известным как TeaBot, который похищает конфиденциальные данные пользователей, включая банковскую информацию. Количество вредоносного ПО в магазине приложений для Android достигает критической отметки.

Источник изображения: Matthew Kwong/Unsplash Эксперты по кибербезопасности бьют тревогу: магазин приложений Google Play заполонили десятки вредоносных программ, которые уже успели заразить миллионы устройств пользователей. Согласно исследованию, проведенному компанией Zscaler, специализирующейся на технологиях защиты, злоумышленники активно используют Google Play для распространения трояна Anatsa. Троян маскируется под обычные (полезные) приложения, например файловые менеджеры, программы для сканирования QR-кодов, переводчики. Как сообщает издание Extremetech, после установки таких программ на устройство, Anatsa незаметно для пользователя загружает вредоносный код или дополнительные компоненты с удаленных серверов злоумышленников. Это может выглядеть как обычное обновление приложения. Затем троян запрашивает разрешение на использование различных функций устройства, а далее сканирует его на наличие в нём приложений финансовых организаций и сервисов — банков, платежных систем. Если такие приложения обнаружены, Anatsa подменяет их интерфейс фальшивыми страницами входа, чтобы завладеть учетными данными. Исследователи обнаружили десятки подобных вредоносных программ в Google Play, каждая из которых была загружена в среднем 70 000 раз. Хотя Anatsa сейчас является самой быстрорастущей угрозой, на его долю приходится только 2,1 % атак, более 50 % составляют трояны Joker и Facestealer, которые больше нацелены на похищение учетных данных социальных сетей, SMS-сообщений и другой различной информации. Все эти вирусы чаще всего маскируются под полезные приложения для работы с QR-кодами, PDF-файлами, а также под программы для обработки фотографий и персонализации устройств. Использование Google Play для распространения вредоносного ПО оказалось для киберпреступников эффективной стратегией, ведь многие пользователи ассоциируют популярность приложения с его надежностью и безопасностью, и поэтому охотнее скачивают программы, которые уже имеют солидное количество установок. Злоумышленники рекламируют свои «полезные» приложения, увеличивая рейтинг их установок, что приводит к ещё большему заражению устройств и получению доступа к конфиденциальным данным огромного числа людей по всему миру. Вирусы стали чаще маскироваться под Android-версии Minecraft, Roblox и GTA

27.05.2024 [13:02],

Владимир Фетисов

По данным «Лаборатории Касперского», количество атак на пользователей Android-устройств в России с использованием вредоносного программного обеспечения, замаскированного под игры Minecraft, Roblox, GTA и Angry Birds, увеличилось более чем вдвое в первом квартале 2024 года в сравнении с показателем за первые три месяца 2023 года. К такому заключению эксперты пришли после анализа количества срабатываний мобильного антивируса компании для платформы Android.

Источник изображения: Pixabay В компании уточнили, что в первом квартале количество заблокированных атак на Android исчисляется десятками тысяч. Злоумышленники активно используют названия популярных игр в качестве приманки при проведении атак на пользователей мобильных устройств. Вредоносное ПО встречается в модах для популярных игр, а также в приложениях, которые маскируются под игры и не содержат в себе никаких функций, кроме вредоносных. Руководитель компании EvApps Родион Труфанов добавил, что в Google Play по каждому из упомянутых названий игр поиск выдаёт до 10 приложений с очевидными признаками вредоносного ПО. К примеру, в случае с Minecraft речь идёт о поддельных модах и чит-кодах, а в случае с Roblox вредоносное ПО выдают за дополнения, предлагающие нелегитимные функции. Значительная часть фальшивых приложений маскируется под GTA, а для привлечения внимания пользователям обещают доступ к полным версиям игр или модам. Упоминается наличие в Google Play подозрительных приложений, которые являются генераторами валюты и модами для Brawl Stars. Ещё вредоносное ПО продвигают под видом модов для Angry Birds. Сооснователь студии Vengeance Games Константин Сахнов связывает рост числа фишинговых и вирусных атак через игры для Android с тем, что рынок игр в России становится серым. «Растёт доля установок не через официальные магазины, а через скачивание apk в сети. К сожалению, это неизбежная проблема в условиях ограничений, которые введены в адрес российских пользователей», — считает господин Сахнов. При этом на устройствах с iOS, в силу особенности платформы, вредоносное ПО, маскирующееся под игры, не получило широкого распространения. В «Лаборатории Касперского» отметили, что пользователи Android более подвержены атакам злоумышленников по сравнению с пользователями iOS. Однако и в App Store встречались, например, скам-приложения, которые позиционировались в том числе, как обучающие инвестиционные игры. Windows XP и Windows 2000 автоматически заражаются вирусами за пару минут после установки

19.05.2024 [14:39],

Анжелла Марина

Недавний эксперимент продемонстрировал, насколько уязвимыми могут быть устаревшие классические операционные системы Windows при подключении к интернету. Буквально пара минут — вот сколько времени понадобилось, чтобы виртуальная машина на XP сама собой превратилась в рассадник вредоносных программ.

Источник изображения: Microsoft Известный ютубер Эрик Паркер (Eric Parker) настроил виртуальные машины с Windows XP и Windows 2000 и подключил их к интернету без каких-либо сторонних средств защиты. Не было ни брандмауэров, ни антивирусов. Паркер хотел выяснить, как быстро эти ОС будут заражены вирусами из сети. Результат оказался удивительным и в какой-то степени даже трогательным — уже через несколько минут на обеих системах появилось множество вирусов, троянов и других вредоносных программ. Некоторые вирусы автоматически создавали новые учетные записи и устанавливали вредоносные сервисы, полностью компрометируя безопасность систем. Позже, установив антивирус Malwarebytes на уже зараженную Windows XP, Паркер обнаружил как минимум 8 активных вирусов. Однако из-за ограничений бесплатной версии программы, реальное число вирусов могло быть намного больше. Система же на базе Windows 2000 пострадала еще больше. Через несколько минут атака вирусов привела к полному сбою ОС и появлению синего экрана смерти. По словам ютубера, такая катастрофическая уязвимость обусловлена полным отсутствием современных механизмов безопасности в устаревших Windows. В отличие от них, более новые ОС, начиная с Windows 7, гораздо лучше защищены от автоматической несанкционированной установки различных троянов, даже при отключенном брандмауэре. Эксперимент наглядно продемонстрировал наихудший сценарий для обеих операционных систем, которые не имеют самых элементарных средств безопасности. Хакеры, используя классические сетевые инструменты типа сканера nmap, имеют возможность свободно загружать и запускать вирусы и вредоносные программы непосредственно в системе пользователя, после того как nmap сообщит им о наличии старой и, соответственно, уязвимой системы. Таким образом, если по каким-то причинам необходимо использовать старые версии Windows (XP или 2000), специалисты категорически рекомендуют использовать защиту с помощью брандмауэра, антивирусов и других средств. Android-пользователи в России столкнулись с вредоносами Dwphon и Mamont — более 19 млн пострадавших

23.04.2024 [11:01],

Владимир Фетисов

В первом квартале нынешнего года киберпреступники атаковали более 19 млн пользователей устройств на базе Android из России, что в 5,2 раза больше по сравнению с аналогичным периодом прошлого года. Об этом пишут «Известия» со ссылкой на данные «Лаборатории Касперского».

Источник изображения: Pixabay «За первый квартал 2024 года количество атак на пользователей мобильных устройств выросло в 5,2 раза по сравнению с аналогичным периодом прошлого года. Всего за первые три месяца хакеры атаковали более 19 млн человек», — рассказал представитель «Лаборатории Касперского». Чаще всего злоумышленники использовали вредоносное программное обеспечение Dwphon и Mamont. Первый вирус предназначен для сбора информации о заражённом устройстве, личных данных о его владельце, а также данных об установленных приложениях. Он также способен скрытно загружать на пользовательское устройство другое ПО, включая рекламное и вредоносное. Что касается Mamont, то этот вирус предназначен для выманивания платёжных данных. Кроме того, он способен получать доступ к SMS-сообщениям на устройстве. Отмечается, что чаще всего злоумышленники распространяют вредоносное ПО под видом легитимного через сторонние площадки. При этом в ряде случаев пользователь получает устройство с Dwphon прямо из коробки, т.е. купив в магазине. Это означает, что поставки устройств на каком-то этапе скомпрометированы и злоумышленники имеют возможность внедрения вредоносного ПО. Причём производитель и другие участники цепочки, скорее всего, не осведомлены об этом. В первую очередь это касается OEM-смартфонов, заказать производство которых может любая компания. Вредоносное ПО Mamont активно с ноября прошлого года. Злоумышленники часто модифицирует его, добавляя новые функции, такие как возможность чтения SMS-сообщений. Для распространения вредоноса используются сторонние площадки, такие как APKPure, где вирус распространяется под видом легитимных продуктов, в том числе приложений для взрослых, служб доставки, а также приложений финансовых организаций. Рост количества атак на пользователей Android-устройств специалисты прежде всего связывают с тем, что программная платформа позволяет устанавливать приложения из APK-файлов. Эта особенность позволяет скачивать такие файлы из неофициальных источников, что существенно повышает шансы столкнуться с вредоносным ПО. Специалисты не рекомендуют устанавливать приложения, которые сильно напоминают удалённые из официальных магазинов банковские программы. Скачивать такие продукты можно только в случае, если банковская организация официально подтверждает легитимность приложения. На GitHub обнаружен вредонос Keyzetsu Clipper, угрожающий криптоактивам пользователей

12.04.2024 [07:44],

Дмитрий Федоров

На платформе GitHub зафиксировано распространение нового вредоносного программного обеспечения (ПО) для Windows под названием Keyzetsu Clipper, нацеленного на пользовательские криптовалютные кошельки. Чтобы обмануть пользователей, злоумышленники создают фальшивые репозитории с названиями популярных проектов, которые выглядят легитимно, обманом заставляя жертв скачивать вредонос, угрожающий безопасности их криптоактивов.

Источник изображения: Vilkasss / Pixabay Компания Checkmarx, специализирующаяся на кибербезопасности, подчёркивает, что такие действия не только маскируют угрозы, но и способствуют их распространению через злоупотребление результатами поиска на GitHub. Вредоносные репозитории могут выглядеть легитимно, появляясь в начале результатов поисковой выдачи, и иметь множество фальшивых звёздочек, а также частые модификации, чтобы казаться активными, что помогает им подняться в результатах поиска GitHub. Вредонос Keyzetsu Clipper атакует до 12 различных адресов криптовалютных кошельков, причём эти атаки происходят ежедневно в заданное время. Эта программа способна украсть широкий спектр криптовалют, включая Bitcoin и Ethereum, за счёт подмены адресов кошельков в момент совершения транзакций жертвой. Криптовалютные транзакции осуществляются через сети блокчейна, которые настолько децентрализованы, что совершённую транзакцию уже невозможно отменить. Поэтому пострадавший не может потребовать возврата средств, если злоумышленнику удалось получить доступ к криптокошельку или совершить нежелательную транзакцию. Юхуда Гельб (Yahuda Gelb), инженер-исследователь из Checkmarx, сообщает, что данный вредонос не только перенаправляет финансовые средства на контролируемые злоумышленниками адреса, но также передаёт личные данные жертв специальному Telegram-боту. Это усугубляет риски, поскольку кража данных сопровождается их дальнейшим использованием в мошеннических схемах. Keyzetsu Clipper также определяет геолокацию жертвы и имеет другие инструкции, если пользователь находится в России, хотя Гельб отмечает, что для России эта функция, похоже, ещё не активирована. Неактивированное состояние российского сценария вредоноса указывает на потенциальное расширение атак в будущем. Вирус-вымогатель Akira более четырёх месяцев оставался незамеченным в системах Стэнфордского университета

13.03.2024 [18:15],

Павел Котов

Руководство Стэнфордского университета (США) сообщило об инциденте в области кибербезопасности, с которой учебное заведение столкнулось в прошлом году. Системы учебного заведения подверглись атаке вируса-вымогателя Akira, который оставался незамеченным в течение более чем четырёх месяцев.

Источник изображения: Gerd Altmann / pixabay.com В конце октября 2023 года хакерская группировка Akira поместила Стэнфордский университет на «доску позора» своего сайта, а руководство учебного заведения впоследствии опубликовало заявление, в котором сообщило, что расследует инцидент, но не упомянуло вирус-вымогатель. Теперь стало известно, что в результате инцидента пострадали персональные данные 27 000 человек, которые получили об этом официальные уведомления. Вторжение в системы произошло 12 мая 2023 года, основной целью злоумышленников стал сегмент Департамента общественной безопасности университета. Но руководству Стэнфорда стало известно о вторжении лишь 27 сентября, говорится в документах, поданных в Генпрокуратуру штата Мэн. Пояснений по вопросу, почему потребовалось так много времени на обнаружение вторжения, и находился ли злоумышленник в сети всё это время, не последовало. Руководство университета не сообщило, какая информация была скомпрометирована, но в документах указано, что утечка коснулась трёх видов данных, включая имена и номера социального страхования. Пострадавшим предложены 24 месяца бесплатного кредитного мониторинга, полис страхового возмещения на сумму в $1 млн и услуги по возмещению ущерба после кражи персональных данных. Группировка Akira сообщила, что похитила 430 Гбайт данных, включая личную информацию и конфиденциальные документы. Всё это доступно для скачивания любому желающему через torrent-файл, а значит, университет, вероятно, отказался платить выкуп. Akira действует с марта 2023 года, и её жертвы получали различные требования выкупа за похищение данных: от относительно небольших шестизначных сумм до нескольких миллионов долларов. Она взяла на себя ответственность за крупные атаки на такие организации как зоопарк Торонто, австралийский филиал Nissan, Университет Мерсера и компанию Lush — производителя бомбочек для ванн. Группировкам Akira и 8Base в 2024 году следует уделять особое внимание, говорят эксперты по кибербезопасности. Вирус-вымогатель LockBit стали распространять через уязвимость в ПО для удалённого доступа ConnectWise

23.02.2024 [18:31],

Павел Котов

Киберпреступники эксплуатируют две опасные уязвимости программы удалённого доступа ConnectWise ScreenConnect для развёртывания вируса-вымогателя LockBit. Это свидетельствует, что ресурсы одноимённой хакерской группировки продолжают работать, хотя бы и частично.

Источник изображения: kalhh / pixabay.com Эксперты по кибербезопасности в компаниях Huntress и Sophos накануне доложили, что зафиксировали атаки LockBit, производимые через уязвимости популярной программы удалённого доступа ConnectWise ScreenConnect. Атаки осуществляются через две уязвимости. Ошибка CVE-2024-1709 относится к уязвимостям обхода аутентификации и считается «неприлично простой» в эксплуатации — она активно используется с минувшего вторника, то есть с того момента, как ConnectWise выпустила закрывающее её обновление программы и призвала клиентов установить его. Вторая ошибка за номером CVE-2024-1708 позволяет удалённо передать вредоносный код на уязвимую систему. Эксперты подчёркивают, что, во-первых, уязвимости ScreenConnect активно эксплуатируются киберпреступниками на практике; во-вторых, несмотря на проведённую правоохранительными органами нескольких стран операцию, часть ресурсов группировки LockBit продолжает работать. В начале недели правоохранительные органы нескольких стран доложили о проведении крупномасштабной операции, в результате которой были отключены 34 сервера в Европе, Великобритании и США, конфискованы более 200 криптовалютных кошельков, а также арестованы двое предполагаемых участников LockBit в Польше и на Украине. Обнаружившие новую волну атак эксперты заявили, что не могут отнести её к деятельности непосредственно LockBit, но группировка имеет большой охват и разветвлённую партнёрскую сеть, которую невозможно быстро уничтожить даже в рамках крупномасштабной международной операции. В компании ConnectWise заявили, что сейчас массовое внедрение вируса-вымогателя через программу не наблюдается. Но, по данным некоммерческой организации Shadowserver Foundation, занимающейся анализом вредоносной интернет-активности, уязвимости программы продолжают эксплуатироваться — накануне угроза исходила от 643 IP-адресов, а уязвимыми оставались более 8200 серверов. Правоохранители нескольких стран захватили сервера хакерской группировки LockBit

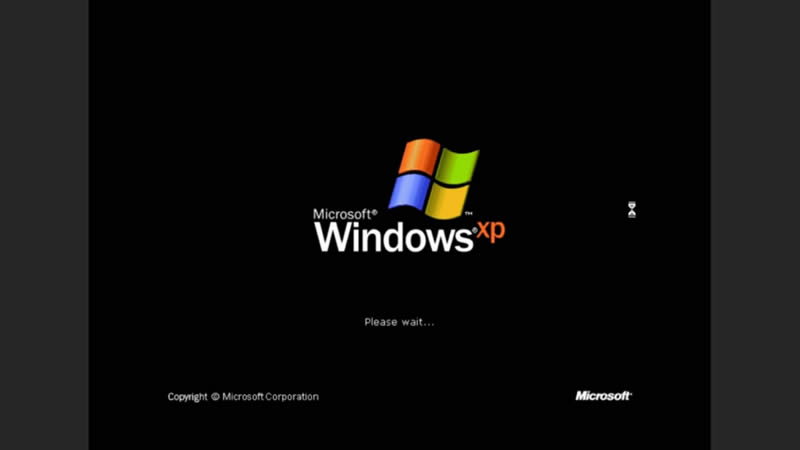

20.02.2024 [12:18],

Павел Котов

В результате совместной операции «Хронос» (Operation Cronos), проведённой правоохранительными органами США, Европы, Австралии и Японии, была взломана часть ресурсов, принадлежащих хакерской группировке LockBit, ответственной за разработку одноимённого вируса-вымогателя.

Источник изображений: vx-underground На сайте LockBit появилось сообщение о том, что во взломе ресурсов киберпреступников участвовали сотрудники Национального агентства по борьбе с преступностью (NCA, Великобритания), ФБР США, Европола, а также национальных правоохранительных ведомств Франции, Японии, Швейцарии, Канады, Австралии, Швеции, Нидерландов, Финляндии и Германии. Операция всё ещё «продолжается и развивается», сообщили представители NCA и Минюста США. Только в Соединённых Штатах LockBit поразил ресурсы более 1700 организаций практически во всех отраслях от финансового сектора до поставщиков продуктов питания для школ, транспортных предприятий и государственных ведомств; группировка считается крупнейшей в сегменте разработчиков вирусов-вымогателей. В распоряжении группировки остались резервные серверы, на которые не повлияли действия правоохранительных органов, сообщили в LockBit — ФБР атаковало только ресурсы на языке PHP, а резервные серверы без PHP якобы продолжили работать в штатном режиме. Для взлома хакерских ресурсов была использована уязвимость CVE-2023-3824 в языке PHP, уточнили представители группировки.  Вирус LockBit был обнаружен в 2020 году — он начал распространяться с русскоязычных форумов киберпреступников, что дало специалистам по кибербезопасности причины считать группировку российской. На своём ныне несуществующем сайте в даркнете группировка, однако, заявила, что она «располагается в Нидерландах, совершенно аполитична и заинтересована только в деньгах». В начале прошлого года вирус LockBit атаковал ресурсы Британской Королевской почты; в ноябре жертвой хакеров стала компания Boeing, чьи внутренние данные были выложены в открытый доступ. По сведениям группы исследователей в области кибербезопасности vx-underground, при попытке входа в панель управления вирусом аффилированные с LockBit хакерские группировки увидели сообщение, что правительственным агентам удалось заполучить исходный код, подробности о жертвах атак, суммы полученных в результате незаконной деятельности средств, журналы чатов и многое другое. Дополнительную информацию правоохранители обещали предоставить на сайте LockBit уже сегодня, 20 февраля, в 11:30 по Гринвичу (14:30 мск). Lockbit является доминирующим оператором вирусов-вымогателей в мире, сообщил вице-президент компании Secureworks (входит в Dell Technologies) Дон Смит (Don Smith) — группировка заняла 25 % этого рынка. Их ближайшим конкурентом была Blackcat с долей около 8,5 %. По миру начал распространяться вирус, крадущий пароли и секретные данные у пользователей Windows

16.01.2024 [17:51],

Павел Котов

Обнаружен вирус Phemedrone Stealer, который крадёт со скомпрометированных устройств конфиденциальные данные, в том числе пароли и cookie-файлы аутентификации — они отправляются оператору вредоноса, сообщили эксперты по кибербезопасности Trend Micro.

Источник изображения: Robinraj Premchand / pixabay.com Вирус производит поиск конфиденциальной информации, которая хранится в веб-браузерах, криптовалютных кошельках и клиентах систем обмена сообщениями, таких как Telegram, Steam и Discord. Он делает снимки экрана и создаёт сводки данных об оборудовании, местоположении и операционной системе. Похищенная информация передаётся на управляющий сервер или уходит через Telegram. Phemedrone Stealer эксплуатирует уязвимость фильтра SmartScreen «Защитника Windows» — она отслеживается под номером CVE-2023-36025 и имеет рейтинг 8,8 балла из 10. Чтобы воспользоваться этой уязвимостью, злоумышленнику требуется создать файл URL и заставить жертву его открыть. Microsoft исправила уязвимость в ноябре 2023 года, но хакеры продолжают искать системы, не получившие соответствующего обновления. «Внимание общественности привлекли распространившиеся в соцсетях демо-версии и код проверки концепции, подробно описывающие эксплуатацию CVE-2023-36025. С тех пор, как впервые всплыли подробности об этой уязвимости, стало расти число вредоносных кампаний, распространяющих полезную нагрузку Phemedrone Stealer, которые включили эту уязвимость в свои цепочки атак», — пояснили в Trend Micro. Тригонометрический вирус LummaC2 научился угонять аккаунты Google по истекшим файлам cookie

23.11.2023 [12:27],

Павел Котов

Вирус LummaC2, который недавно обновился до четвёртой версии, затрудняющей изучение при помощи тригонометрических методов, получил уникальную функцию — возможность кражи учётных записей Google при помощи файлов cookie с истекшим сроком действия.

Источник изображения: Pete Linforth / pixabay.com Файлы сессий cookie обеспечивают при работе в браузере автоматический вход в различные веб-службы. Это потенциально опасная функция, и срок действия таких файлов обычно ограничен по соображениям безопасности, чтобы не допустить их неправомерного использования в случае кражи. Восстановление этих файлов открывает операторам вируса LummaC2 несанкционированный доступ к учётной записи Google после того, как её владелец вышел из учётной записи, или срок действия файла истёк. Обновлённый вариант вредоносного ПО, который появился 14 ноября, позволяет производить эту операцию только в отношении учётных записей Google. Функция включена в «корпоративную» версию LummaC2, месячная подписка на которую обходится в $1000. Создатели вируса подчёркивают, что файлы сессии cookie можно использовать не более двух раз, а значит, восстановленный файл сработает лишь единожды. Но и этого вполне достаточно, чтобы осуществить эффективную атаку на ресурсы какой-либо организации в инфраструктуре Google. Примечательно, что Google узнала о существовании этого и внесла некоторые изменения в систему входа в свои учётные записи, но уже несколько дней спустя разработчики LummaC2 выпустили обновление, которое обходит новые ограничения Google. Отмечается также, что возможность кражи аккаунтов Google по истекшим файлам cookie появилась у ещё одного «коммерческого» вируса под названием Rhadamanthys. Это дало основания предположить, что в инфраструктуре поискового гиганта появилась некая уязвимость, но разработчики LummaC2 утверждают, что конкуренты просто похитили их алгоритм. Вирус LummaC2 научили следить за мышью при помощи тригонометрии

21.11.2023 [11:12],

Павел Котов

Эксперты по кибербезопасности из компании Outpost 24 обнаружили обновлённый вариант вируса LummaC2 4.0, который при помощи тригонометрических методов отслеживает положение указателя мыши на экране, определяя таким образом присутствие пользователя — это помогает ему оставаться неактивным всё прочее время и затрудняет его изучение в «песочнице».

Источник изображения: Pexels / pixabay.com «Песочница» позволяет экспертам по кибербезопасности ограничивать среду работы подозрительных приложений, где их действия можно отслеживать в изоляции от уязвимого окружения. Предназначенный для кражи данных LummaC2 4.0 избегает попадания в «песочницу», потому что активизируется только тогда, когда за компьютером работает человек. Вирус отслеживает позицию курсора мыши по пяти ключевым точкам, что помогает ему срабатывать лишь в том случае, когда разница между его положениями оказывается достаточно большой, чтобы указывать на живого пользователя — свойственные человеку действия вычисляются при помощи тригонометрии. Если же оно не обнаруживается, вредонос запускает цикл заново. LummaC2 4.0 отличается от предыдущих версий и другими нововведениями, в том числе более эффективными методами обфускации — затруднения анализа кода, и более удобной панелью управления, что важно для вируса, который продаётся разработчиками. Эксперты по кибербезопасности отмечают, что новаторский механизм работы LummaC2 4.0 несколько осложняет его изучение: потребуется эмулятор движения мыши на основе шаблонов, свойственных живому пользователю, или анализ алгоритма отслеживания. Тригонометрические методы анализа — это конечно, остроумное решение, но едва ли они станут решающим фактором для распространения вируса, уверены эксперты. Мошенники стали распространять вирусы под видом ИИ-бота Bard — Google обратилась в суд

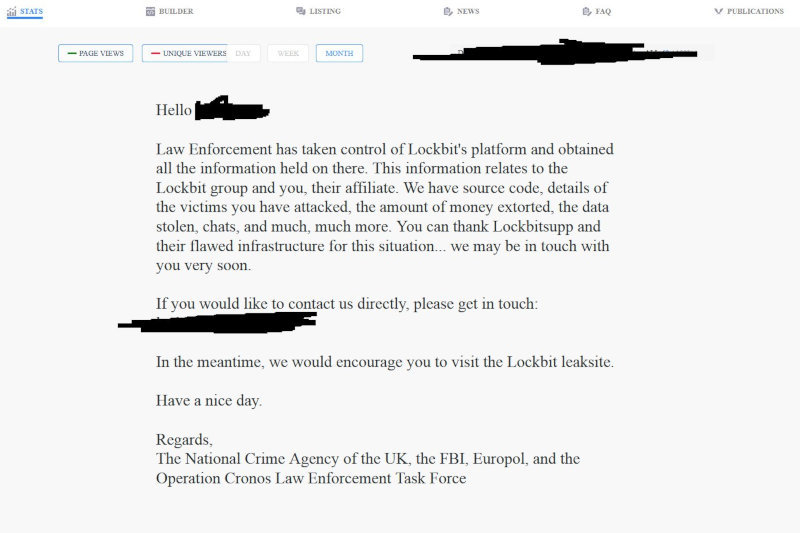

13.11.2023 [16:05],

Дмитрий Федоров

Google начала юридическую войну против мошенников из Вьетнама, которые, используя шумиху вокруг генеративного ИИ, обманом побуждают пользователей скачивать и устанавливать якобы «неопубликованную версию ИИ-чат-бота Google Bard», скрывающую в себе вредоносное ПО, крадущее данные пользователей.

Источник изображения: Franz26 / Pixabay В иске, поданном в штате Калифорния (США), Google обвинила неизвестных мошенников, предположительно из Вьетнама, в создании фейковых страниц в социальных сетях, включая Facebook✴, и запуске рекламных кампаний, направленных на распространение вредоносного ПО под видом «неопубликованной версии» генеративного ИИ Bard. Мошенники используют торговые марки Google, в том числе Google AI и Bard, для привлечения ничего не подозревающих пользователей. Эти действия напоминают криптовалютные аферы, когда мошенники эксплуатируют интерес людей к новейшим технологиям. В данном случае злоумышленники вводят в заблуждение пользователей, утверждая, что Bard — это платное приложение, требующее загрузки, хотя на самом деле оно доступно бесплатно на сайте bard.google.com

Скриншот из документа Google, демонстрирующий один из мошеннических аккаунтов (источник изображения: Google) Google уже приняла меры, подав более 300 запросов на удаление материалов, связанных с действиями злоумышленников, и стремится предотвратить регистрацию новых мошеннических доменов. Компания также хочет добиться блокировки таких доменов у американских регистраторов. «Судебные иски являются эффективным инструментом для создания правового прецедента, разрушения инструментов, используемых мошенниками, и повышения степени ответственности для недобросовестных игроков», — написала главный юрисконсульт Google Халима ДеЛейн Прадо (Halimah DeLaine Prado) в блоге компании. В эпоху бурного развития информационных технологий мошенники неустанно ищут новые методы обмана, активно используя интерес людей к передовым технологиям, таким как ИИ. Иск Google не только служит защите собственных интересов и безопасности пользователей, но и является важным сигналом о необходимости сотрудничества для борьбы с международной киберпреступностью. Boeing подвергся хакерской атаке — безопасности полётов ничто не угрожает

02.11.2023 [15:01],

Павел Котов

Boeing сообщила о кибератаке на своё подразделение по дистрибуции и продаже запчастей. В компании не сообщили, кто стоял за инцидентом, но об этом сообщил сам его предполагаемый виновник — хакерская группировка LockBit, ответственная за распространение одноимённого вируса-вымогателя.

Источник изображения: John McArthur / unsplash.com «Нам известно о киберинциденте, затронувшем элементы нашего бизнеса по дистрибуции и продаже запчастей. <..> Мы уведомляем наших клиентов и поставщиков», — сообщил ресурсу The Register представитель Boeing. В компании добавили, что происшествие не повлияло на безопасность полётов; сейчас проводится расследование инцидента, а действия специалистов согласуются с властями. На момент написания материала раздел сайта Boeing, связанный с соответствующим подразделением «не работал в связи с техническими проблемами».

Источник изображения: twitter.com/vxunderground В Boeing виновников кибератаки не назвали, но, похоже, хакеры сделали это сами: ответственность за инцидент взяла на себя группировка LockBit. Эксперты по кибербезопасности VX Underground в минувшие выходные опубликовали скриншот сайта LockBit — группировка включила компанию в список своих жертв и дала ей шесть дней на то, чтобы начать переговоры. В понедельник упоминание Boeing пропало с сайта LockBit, а представители группировки сообщили VX Underground, что переговоры начались. Официального пресс-релиза или уведомления Комиссии по ценным бумагам и биржам США (SEC) от компании пока не последовало. По оценке Агентства кибербезопасности и защите инфраструктуры США (CISA), группировка LockBit в 2022 году была самым активным оператором вирусов-вымогателей. Это не просто «кучка ботаников в подвале», утверждает VX Underground, — в группировке действует строгая административная иерархия. Хакеры занимаются продвижением собственного бренда: в частности, платят блогерам за татуировки с логотипом LockBit; и не стесняются брать на себя ответственность за киберинциденты, хотя к их заявлениям рекомендуется относиться скептически. В период с начала 2020 года по середину 2023-го группировка «заработала», по некоторым оценкам, более $90 млн, а среди её жертв значатся TSMC и SpaceX. Началось массовое распространение вируса Ghostpulse — он маскируется под установочные файлы приложений

01.11.2023 [13:56],

Павел Котов

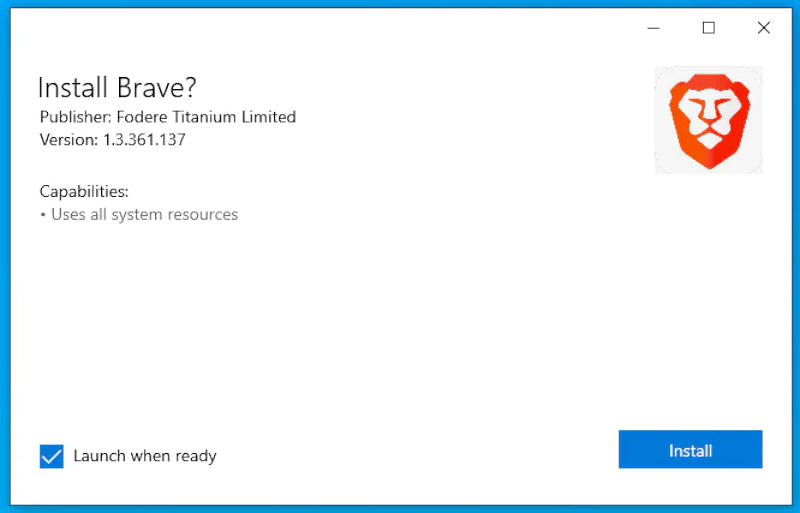

В интернете начал распространяться компьютерный вирус Ghostpulse, заражающий системы под управлением Windows. Он маскируется под установочные файлы MSIX известных программ. О масштабной кампании сообщили эксперты Elastic Security Labs.

Источник изображения: Pete Linforth / pixabay.com «MSIX — это формат пакетов приложений для Windows, который разработчики могут применять для упаковки, распространения и установки своих приложений пользователями Windows», — пояснили в Elastic Security Labs. ПО в таком формате устанавливается очень просто, зачастую достаточно лишь двойного щелчка мышью, поэтому MSIX является подходящим инструментом для киберпреступников. Но для реализации своих планов хакерам приходится покупать или красть сертификаты подписи кода, что свидетельствует о вероятном наличии у них серьёзных ресурсов.

Источник изображения: elastic.co При помощи взломанных сайтов, методов поисковой оптимизации (SEO) и онлайн-рекламы злоумышленники пытаются заставить людей скачивать вредоносные пакеты MSIX и запускать их установку. Пакеты маскируются под установочные файлы браузеров Chrome, Brave и Edge, платформы для изучения английского языка Grammarly, клиента службы видеоконференций Cisco Webex и других программ. Процесс установки выглядит штатным: на экран не выводится никаких всплывающих окон или предупреждений, но в фоне выполняется скрипт PowerShell, посредством которого на компьютер загружается Ghostpulse, далее происходят его расшифровка и развёртывание. Компания Elastic Security Labs подготовила свой инструмент обнаружения вируса. Мотивы злоумышленников пока не уточняются, но известно, что сопутствующие полезные нагрузки облегчают удалённый доступ, возможность выполнения произвольного кода и кражу данных. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |